Zscaler(ZIA)とExticのSAML連携

こんにちは。ネットワークソリューション特集 編集部です。

今回は、Zscaler(ZIA)とExticのSAML連携の設定についてご紹介します。

Exticは、SSOとIDの連携・管理を行う国産のクラウド認証基盤(IDaaS)です。

Zscaler(ZIA)の認証方法について

ZIAのユーザーの主な認証方法として以下のものがあります。

- SAML連携

- ローカールデータベース

- Kerberos連携

- LDAP連携

など

ユーザーが利用できるようにするために、まずは認証方法を決める必要があります。

ZIAではSAMLが推奨の認証方法となります。

SAMLについて

SAMLは、Security Assertion Markup Languageの頭文字をとった略称で、シングルサインオンなどでID連携をする際に利用される仕組みの一つです。XML形式で認証や認可の情報をやり取りします。

SAMLでは、以下の3者間で認証情報のやり取りが発生します。

- ユーザー:サービスの利用者

- SP(Service Provider):SaaSなどのサービスの提供者、認証情報を利用する側

- IdP(Identity Provider):認証情報の提供者

今回は、SPがZIA、IdPがExticになります。

ZIAの環境確認(事前準備)

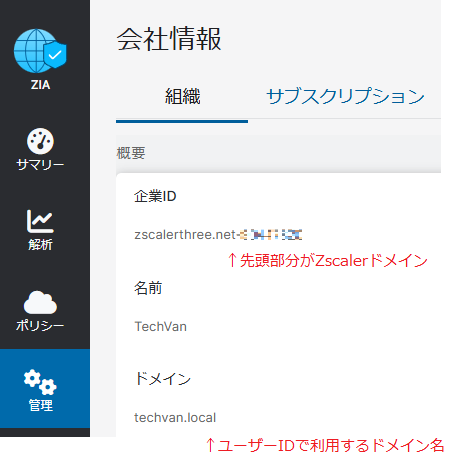

事前の準備として、ZIA側で以下情報を確認します。

- Zsclaerドメイン

Zscalerドメインは、組織のテナントが紐づけられているZscalerクラウドのドメインです。

2024年12月時点では、zscaler.net、zscalerone.net、zscalertwo.net、zscalerthree.net、zscloud.net、zscalerbeta.net、zscalergov.net、zscalertec.netのドメインがあります。

Extic側でZscalerをSPとして登録する際にZsclaerドメインの情報が必要になります。 - ドメイン

Zsclaerでは、ユーザーIDは、電子メールアドレスの形式である必要があります。有効なメールアドレスである必要はありませんが、一意であり、メールアドレス形式で利用するドメインが組織に属している必要があります。Exticで作成するユーザーのドメインはZscalerに登録されている必要があります。ドメインが登録されていない場合は、Zscalerに申請して登録する必要があります。

ZIAの管理ポータルにログインし、「管理」>「会社情報」 から表示された情報を控えておきます。

ZIAの設定(IdPの作成)

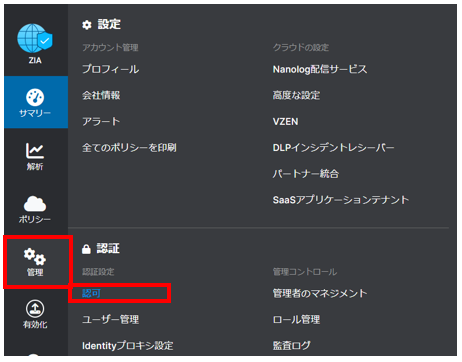

1.ZIAの管理ポータルにログインします。

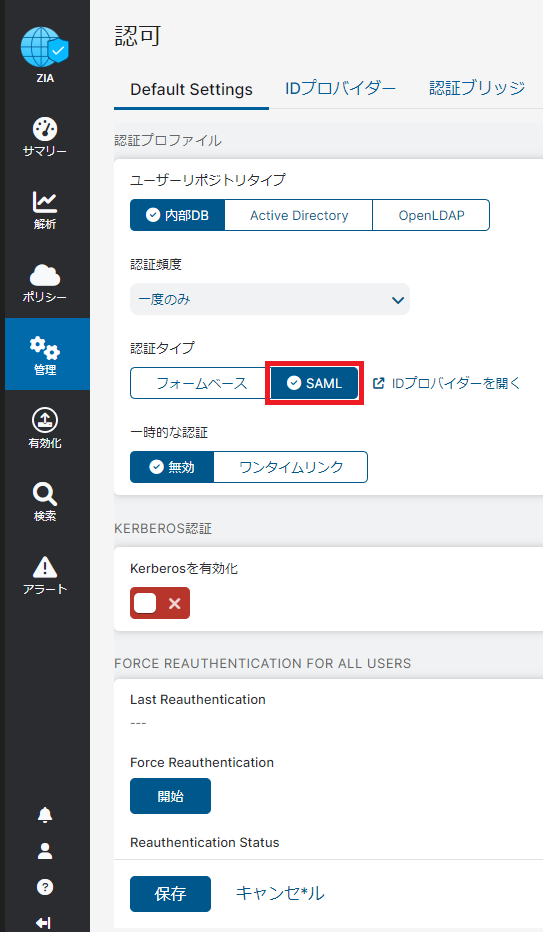

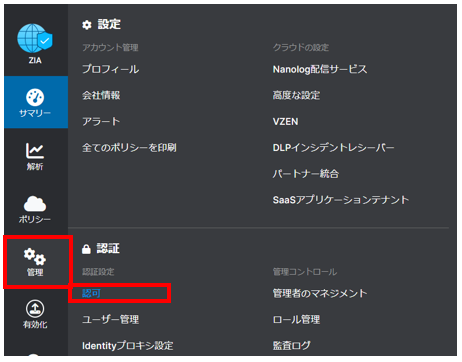

「管理」 > 「認可」 を選択します。

2.「IDプロバイダー」タブをクリックし、「追加IdP」を押します。

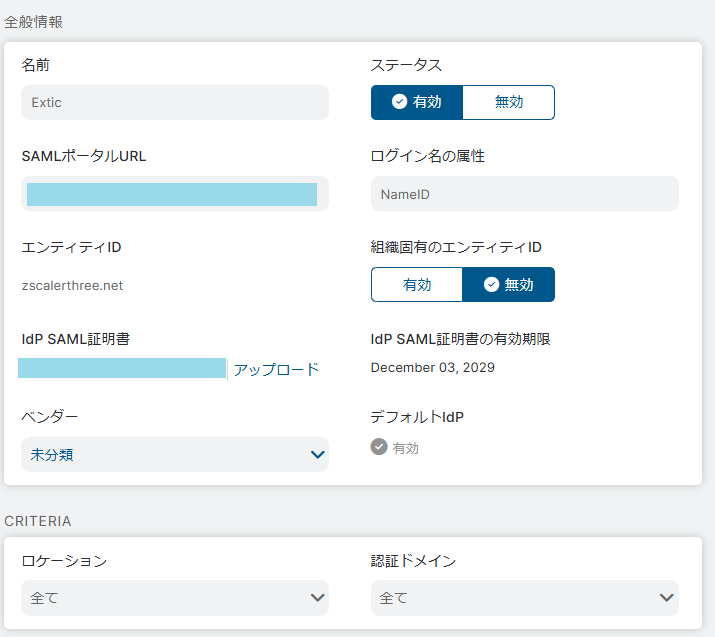

3.以下を設定し、「保存」を押します。

「名前」:IdPの名称など任意で設定します。

「SAMLポータルURL」:Exticの設定(SAML)の手順3でコピーしたものを入力します。

「ログイン名の属性」:「NameID」と入力します。

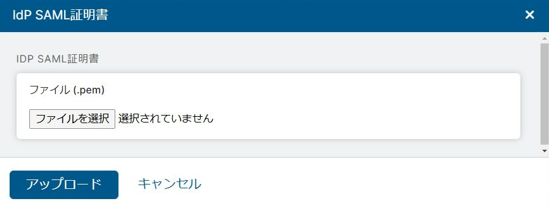

「IdP SAML証明書」:アップロードボタンを押して、Exticの設定(SAML)の手順4でダウンロードしたSAML証明書をアップロードします。

「ベンダー」:「未分類」を選択します。

「認証ドメイン」:メールアドレス形式のユーザーIDで利用するドメイン名を選択します。

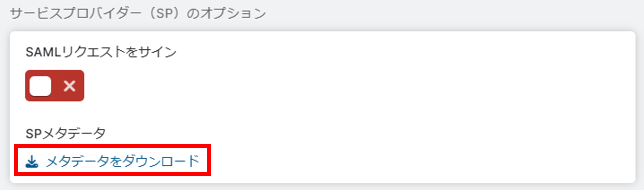

4.「メタデータをダウンロード」をクリックし、メタデータを保存しておきます。

5.保存ボタンを押して設定を保存します。

6.「Default Settings」タブで「認証タイプ」をSAMLにし、保存ボタンを押して設定を保存します。

Exticの設定(SAML)

1.Exticの管理コンソールにログインします。

「アプリケーション」>「シングルサインオン(SAML)」の「使用する」を選択します。

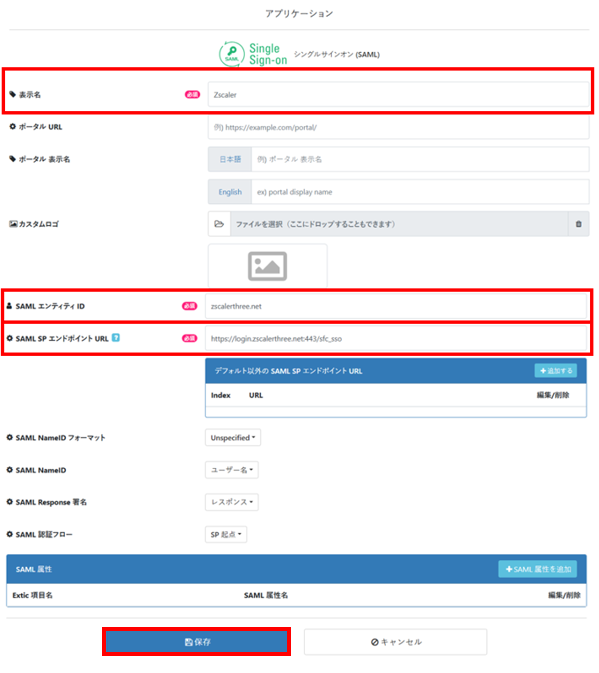

2.以下を設定し、「保存」を押します。

「表示名」:名称を任意で設定します。

「SAMLエンティティID」:事前準備で確認したZscalerのドメインを入力します。

「SAML SP エンドポイントURL」:ZIAの設定(IdPの作成)の手順4でダウンロードしたZscalerのメタデータの中身を確認し、LocationのURLを入力する。

(メタデータ出力例)

Location=”https://login.zscalerthree.net:443/sfc_sso“

3.管理コンソールのアプリケーション一覧から 作成したシングルサインオン (SAML) 用アプリケーションの右側にある[SAML IdP メタデータをダウンロードする]をクリックし、メタデータを保存します。

4.[証明書期限yyyy/mm/dd]ボタンをクリックします。

5.証明書一覧 が表示されます。[証明書ダウンロード]ボタンをクリックし、証明書をダウンロードし、保存します。

ZIAの設定(SAML連携)

1.ZIAの管理ポータルにログインします。

「管理」 > 「認可」 を選択します。

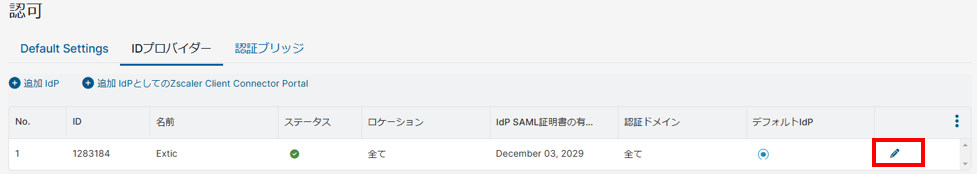

2.「IDプロバイダー」タブをクリックし、先ほど作成したIdP構成の右側の鉛筆マークをクリックします。

3.Exticの手順4でダウンロードした証明書の拡張子を[.pem]に変更し、IdP SAML証明書にアップロードする。

4.Exticからダウンロードしたメタデータファイルの中身を確認し、SingleSignOnService BindingのURLをSAMLポータルIDの欄に入力する。

(メタデータ出力例)

<SingleSignOnService Binding=”urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect” Location=”https://XXXXX.ex-tic.com/auth/saml2/XXXXX/assertions“/>

5.保存をクリックする。

まとめ

- Zscalerはユーザー認証方法としてSAMLに対応しており、ExticとのSAML連携の設定方法について説明しました。

今回はZscaler Interenet Access(ZIA)とExticのSAML連携の設定についてご紹介しました。