Cato Networks SASEのSSO(AzureAD編)

こんにちは。ネットワークソリューション特集 編集部です。

今回は、Cato Networks SASEのSSO(AzureAD編)についてご紹介します。

対応認証、ディレクトリサービス

Cato Networks SASEのSDP認証は下記に対応しています。

メーカ推奨はMFAを利用できるSSOになります。

- ローカルDB

- ID/PW

- MFA

- SSO

- Azure

- Okta

- OneLogin

- OneWelcome

SAMLは未対応です。

ディレクトリサービスは下記に対応しています。

- SCIM

- LDAP

ユーザプロビジョニング

SSOを利用するにはSCIM or LDAPでユーザプロビジョニングを事前にする必要があります。

今回はAzureADでのSSOなので、SCIMでユーザプロビジョニングを実施します。

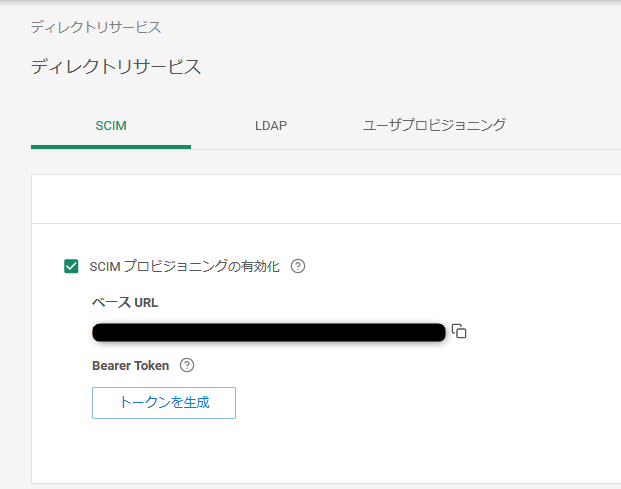

Cato Networks SASEへSCIM設定

1.Cato Networks SASEへSCIM設定を行うため、「ディレクトリサービス」を選択します。

2.SCIMタブで「ベースURL」、「トークン」をコピーしておきます。

次にAzureADの設定に移ります。

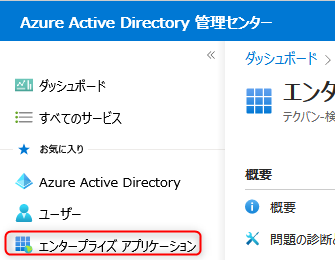

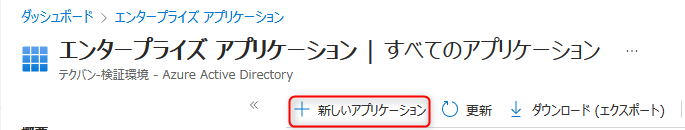

AzureAD エンタープライズアプリケーション追加

1.エンタープライズアプリケーションでCato Networks Provisioningを追加します。

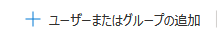

2.Cato Networks Provisioningにユーザを追加します。

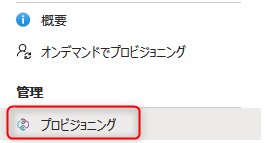

3.プロビジョニングでCato Networks SASE側のパラメータを入力して「テスト接続」を実施します。

問題がなければ40分毎に同期されます。

Cato Networks SASE SSO設定

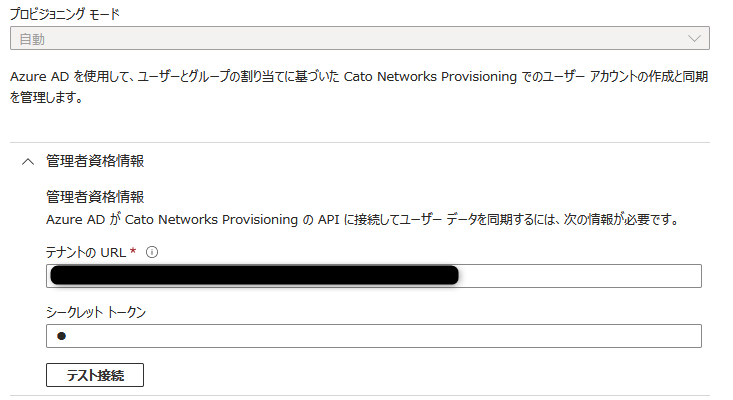

1.「シングルサインオン」を選択します。

2.Identity Providerに「Microsoft Azure」を選択します。その他のパラメータも必要に応じて変更します。

パラメータ設定後に、「マイクロソフト認証情報」を選択して管理者権限のあるユーザでログインすれば完了です。

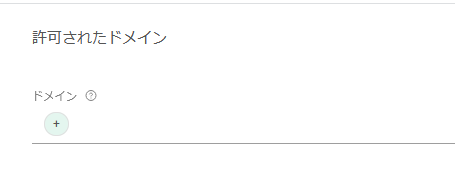

オプションで指定ドメインのみログインさせることも可能です。

ログイン

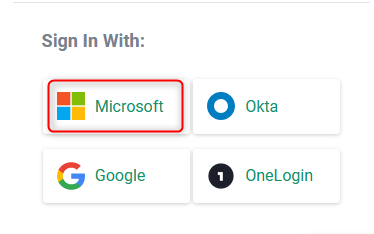

1.myvpnページのログインでSSOログインします。

2.「Microsoft」を選択します。

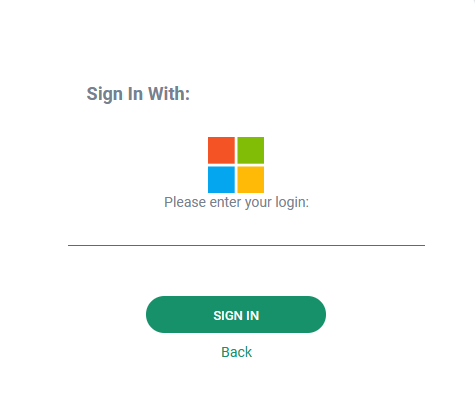

3.プロビジョニングしたユーザのメールアドレスを入力します。

注意事項

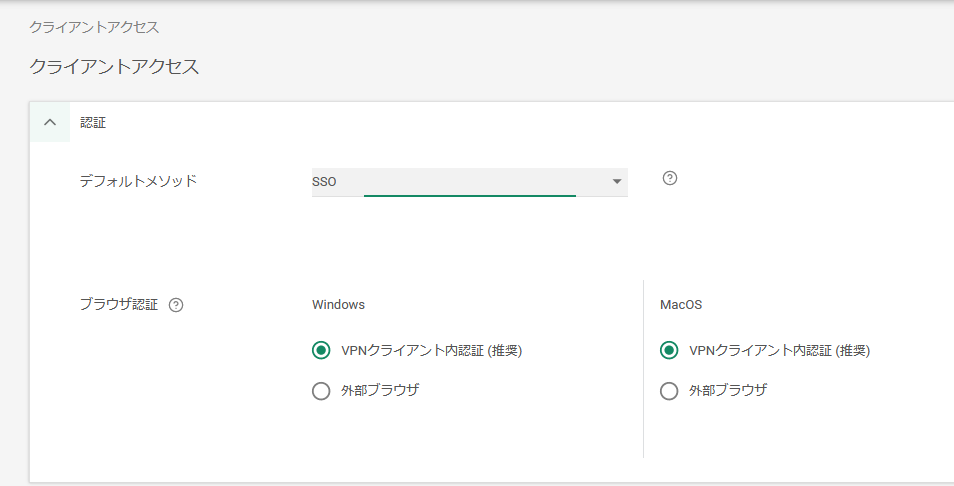

デフォルト認証メソッド(全体変更)

デフォルトのユーザ認証はID/PWとなるため、全体 or 個別に認証方式を変更する必要があります。

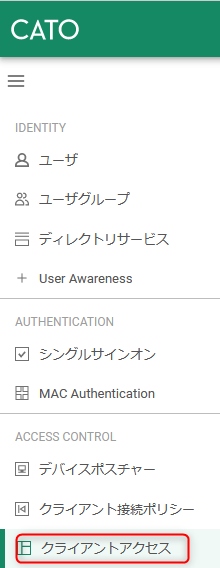

1.全体を変更する場合は、「クライアントアクセス」を選択します。

2.認証のデフォルトメソッドを「SSO」に変更します。

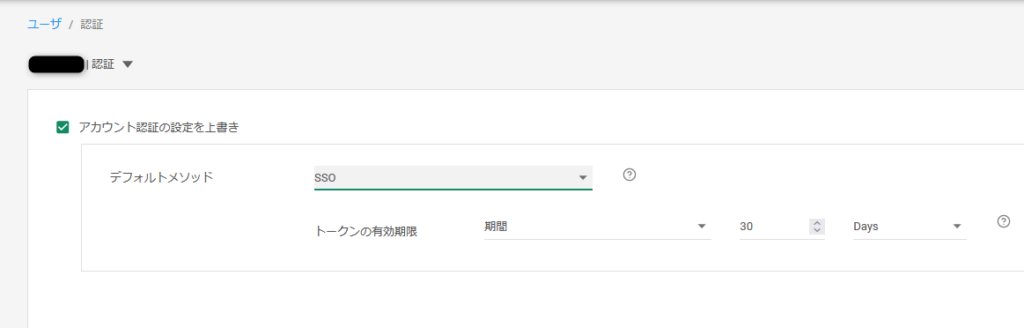

デフォルト認証メソッド(個別変更)

ユーザ個別に設定したい場合はユーザ設定で変更します。

1.「認証」を選択します。

2.デフォルトメソッドを「SSO」に変更します。

SCIM必須アトリビュート

IdP側に下記のアトリビュートが無いとエラーになるので注意が必要です。

- Name

- First name

- Last name

- User Principal Name

- User type

- Object ID

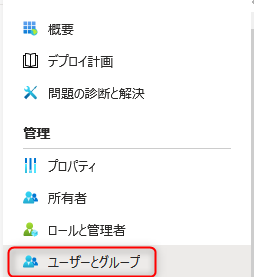

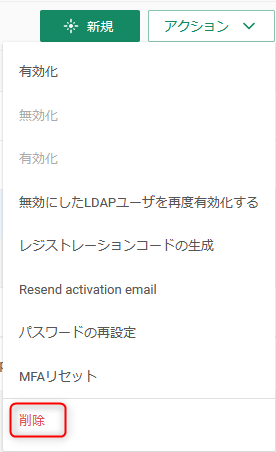

SCIMユーザの削除

SCIMユーザはIdP側で無効化後に手動削除が必要です。

AzureAD側のエンタープライズアプリケーションからユーザを削除します。

1.次回の同期時にユーザが無効になります。

2.削除したいユーザを選択して、「アクション」-「削除」を選択します。

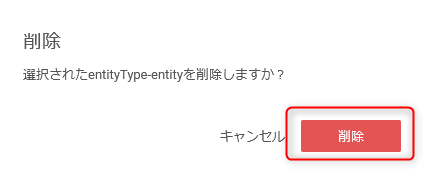

3.「削除」を選択します。

参考URL

- ユーザプロビジョニング

https://support.catonetworks.com/hc/en-us/articles/4413265652753-SCIM-Provisioning-with-Azure

- SSO

まとめ

- SSOは対応サービスが限定されているがAzure、Google、Oktaなどが対応している

- SSO前にユーザプロビジョニングが必要

- デフォルト認証メソッドはID/PW

今回はCato Networks SASEのSSO(AzureAD編)についてご紹介しました。